Nie zawsze zaczynamy artykuł od emoji, ale ta informacja to szokująco-pasjonująco-interesująco-zaskakująca nowina. Jak informuje Maciej Kawecki, 10 września UODO nałożył na Morele.net karę w wysokości 2 830 410 PLN (660 tys. EUR). Uzasadnienie decyzji nie jest jeszcze dostępne (o 11:00 rozpocznie się konferencja prasowa w tej sprawie), ale niezależnie od niego na myśl nasuwają się następujące rzeczy.

Za co ta kara?

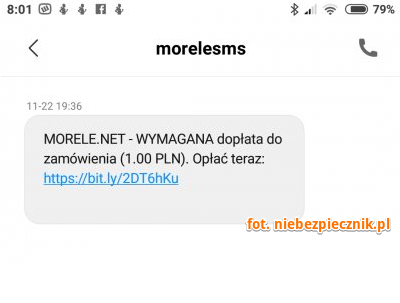

Przypomnijmy chronologię wydarzeń. 21 listopada 2018, jako pierwsi opublikowaliśmy ostrzeżenie skierowane w stronę klientów sklepu Morele.net w związku z informacjami jakie pozyskaliśmy od naszych Czytelników. Robiący zakupy w Morele (i innych markach grupy, np. Digitalo), mieli zaraz po zakupach otrzymywać podszywające się pod Morele SMS-y informujące o konieczności dopłaty 1PLN do zamówienia. SMS-y zawierały link, który przekierowywał ofiarę do fałszywej strony pośrednika w płatnościach, a następnie wyłudzał od ofiary login i hasło do konta w banku oraz kod autoryzacji przelewu wysyłany ofierze przez bank SMS-em. W konsekwencji ofiara traciła pieniądze jakie miała na swoim rachunku. Z naszych szacunków wynika, że zyski przestępcy z takiego procederu to nawet kilkaset tysięcy złotych dziennie. Osoba, która okradła klientów Morele musiała sporo zarobić na tym procederze, bo lekką ręką przekazała ponad 50 000 PLN streamerom w napiwkach.

Morele.net bardzo szybko poinformowało na swojej stronie ataku wymierzonym w ich klientów, ale w początkowej wersji oświadczenia znalazło się sformułowanie

“Nie jesteśmy źródłem danych, nasza baza danych jest ściśle chroniona. Wiadomości najprawdopodobniej wysyłane są losowo, a ich zbieżność z Państwa zamówieniami to wynik masowości całego procederu”

Potem (6 grudnia 2018), oświadczenie to zostało zaktualizowane i ten fragment został z niego usunięty:

Następnie oświadczenie zostało całkiem usunięte ze strony Morele.net.

18 grudnia 2018, a więc prawie miesiąc po publikacji naszego artykułu, Morele rozpoczęło oficjalne informowanie klientów o tym, że ich dane teleadresowe i “zakodowane” hasła zostały wykradzione. Podkreślaliśmy wtedy, że Morele zdaje się nie mieć pewności, jak duża jest skala ataku, bo w komunikacie użyto zwrotu “istnieje ryzyko, że dotyczy to również Twoich danych“.

20 grudnia 2018 na Wykopie ujawniła się osoba, która włamała się do Morele.net i wykradła bazę danych klientów. Osoba używająca nicka Arm (xArm) ujawniła, że 28 listopada (a wiec tydzień po publikacji przez nas pierwszego artykułu w tej sprawie) rozpoczęła negocjacje z Morele.net w sprawie okupu. Z informacji od włamywacza można było dowiedzieć się, że wykradziona baza zawiera rekordy ponad 2,2 mln klientów a włamywacz dysponuje dostępem do tabeli “users“.

Na podstawie ujawnionych screenshotów widać, że Morele hashowało hasła użytkowników funkcją md5crypt (czyli nienajlepszą dostępną funkcją, ale jednak zdecydowanie silniejszym wariantem funkcji hashującej niż gołe “md5” czy “sha*”).

Z ujawnionych e-maili wynikało, że za “skasowanie” bazy, włamywacz domagał kwoty 500 000 PLN. Wspominał też, że ma również dostęp do PESEL-i i skanów dowodów. Morele.net przyznało, że te PESEL-e też mogły zostać wykradzione, ale tylko w przypadku osób, które “zgodziły się na zapisanie w serwisie danych z formularza ratalnego na poczet przyszłych wniosków kredytowych“. Firma zaprzeczyła, żeby kiedykolwiek zbierała “skany dokumentów takich jak dowody osobiste“, ale w ponownym komunikacie do klientów poinformowała ich o tym, że zapisywać mogła także “dane dot. dowodu tożsamości“. Negocjacje kończą się fiaskiem, kiedy przestępca odkrywa, że jest namierzany.

27 grudnia 2018 włamywacz informuje, że złamał już ponad 350 000 haseł do kont użytkowników Morele.net. Wtedy na jaw wychodzi, że kiedy Morele wysłało komunikat do klientów o kradzieży ich danych, firma nie zresetowała haseł użytkownikom — jedynie zachęcała ich do samodzielnej zmiany. To oznacza, że włamywacz był w stanie logować się na konta osób, których hasło złamał i pozyskiwać z tych kont kolejne dane (adresy fizyczne, historie zamówień, itp.).

Na jaw wychodzi też, że w wykradzionej bazie były rekordy na temat 1849 klientów, którzy skasowali swoje konta (i ich dane powinny być usunięte, a nie były — w bazie modyfikowano tylko login na “nieprzewidywalny” dla klienta, aby uniemożliwić mu zalogowanie się na jego stare konto — co dało się to obejść, jeśli ktoś korzystał z mechanizmu catch-all na swojej domenie).

6 lutego 2019 włamywacz dalej korzysta z wykradzionej bazy jako …książki telefonicznej. Znajduje w niej swoich idoli, streamerów z youtube i wysyła do nich SMS-y. W wyniku naszego śledztwa korelujemy działania włamywacza na YouTube i informacje jakie w tym samym czasie dostajemy od różnych ludzi, którzy skarżą nam się na dziwne SMS-y. Okazuje się, że włamywacz nie bierze pod uwagę, że takie samo nazwisko jak jego ulubieni streamerzy mogą mieć też inni ludzie i przypadkowo “nęka” osoby niezwiązane ze światkiem YouTuba.

Czy prawie 3 000 000 kary to (za) dużo?

Czy zasadne jest ukaranie Morele.net za to, że ktoś się do nich włamał i wykradł dane? Przecież do każdego można się włamać. Nawet Google padło ofiarą włamywaczy (co prawda rządowych hackerów, a nie randoma z internetu, ale…). W tej sytuacji nie jest też tak, że firma sama te dane ujawniła, wysyłając je przypadkiem do klientów, co zdarza się innym (por. wyciek danych klientów Media Expert). Ale może Morele mogło lepiej zabezpieczyć serwer, z którego dane wyciekły? Wciąż nie ma oficjalnych i wiarygodnych informacji co do tego, jak dokładnie przebiegał atak, jakie podatności wykorzystano i czy rzeczywiście było tak, jak wspominał (złapany zreszta na kłamstwie) włamywacz, że dane znalazł na niezabezpieczonej instancji phpMyAdmina.

Czy prawie 3 miliony kary to za dużo czy za mało? Wychodzi lekko ponad 1 PLN za klienta, którego dane wykradziono. Dane, takie jak:

- imię i nazwisko,

- adres e-mail

- zahashowane hasło,

- numer telefonu

i w niektórych przypadkach także PESEL i dane dot. dowodu tożsamości. Przypomnijmy, że jeśli chodzi o kary, UDODO może je nakładać w pewnych granicach (por. Art. 83. RODO). Za niektóre przewinienia, kara może wynieść do 20 000 000 EUR lub 4 procent całkowitego rocznego światowego obrotu, w zależności od tego, która kwota jest wyższa (art. 83 ust. 5 lit. b RODO).

Jak widzicie powyżej, ze sprawozdania finansowego Morele za rok 2016 (które można pobrać ze świetnego serwisu banku ING, Aleo.com) wyczytać można, że przychód firmy to ponad 700 milionów PLN (ale zysk to juz tylko 741 000).

Tych 3 milionów nie dostaną klienci Morele.net

Zauważmy też, że z tych prawie 3 milionów złotych niczego nie dostaną klienci, których dane wyciekły. To nie są pieniądze, które UODO magicznie podzieli na każdego poszkodowanego. To oznacza, że straty po stronie Morele.net mogą być jeszcze wyższe, jeśli któryś z klientów poczuje się na tyle poszkodowany, aby firmę pozwać.Wiele o wysokości kar, ich zasadności i pozwach poszkodowanych klientów mówiliśmy w 26 i 27 odcinku naszego podcastu “Na Podsłuchu”, gdzie rozmawialiśmy z prawnikiem Michałem Kluską, ekspertem od ochrony danych osobowych, który niejedną kontrolę UODO przeszedł. Warto posłuchać tego odcinka.

Za co ta kara konkretnie?

Nie wiemy jeszcze za co dokładnie UODO postanowiło ukarać Morele.net, bo uzasadnienie decyzji będzie ujawnione dopiero o 11:00 dzisiaj. Oczywiście zaktualizujemy ten artykuł o nowe informacje.

Czy Morele mogło zrobić coś, aby kara była mniejsza?

Co jeszcze, poza współpracą z policją i informowaniem klientów lepiej mogło zrobić Morele.net? Czy w ocenie UODO firma poinformowała Urząd lub klientów zbyt późno? Nie w pełni? A może brak wymuszonego resetu haseł dołożył PLN-ów do kary?

Te pytania będzie w najbliższych dniach zadawał sobie każdy komentujący tę sprawę. Ale niezależnie od nich, już teraz można się zastanowić, czy tak wysoka kara (niezależnie od wysokości obrotu firmy), to nie jest przypadkiem zachęta by w podobnych sytuacjach (okradli nas i szantażują) rozważać zawsze patologiczny wybór — opłacić szantażystę.

Przypomnijmy, że włamywacz domagał się 500 000 PLN czyli prawie 6 razy mniej niż wynosi kara. Nie ma oczywiście pewności, że za tydzień nie przyszedł by po więcej — bo firma nigdy nie ma gwarancji, że dane przez złodzieja zostaną faktycznie skasowane i nie wypłyną za jakiś czas. Ale czy opłata okupu powstrzymała by karę — przecież kiedy rozpoczęły się negocjacje było już po pierwszych atakach, dość mocno wskazujących na to, że dane jednak z Morele.net wyciekły. UODO pewnie i tak zastukałoby z kontrolą…

Może w końcu niektórzy poważnie podejdą do bezpieczeństwa i zapobiegania atakom

Czy taka kara zachęci “rynek” do przyjrzenia się swojemu bezpieczeństwu? Mamy nadzieję! Z kolei wedle oświadczenia Macieja Kaweckiego, z kancelarii prawniczej, która obsługuje Morele, firma już “wydała miliony” na “usługi bezpieczeństwa i testy penetracyjne“. Nie wiemy jednak czy przed, czy po incydencie.

O bezpieczeństwo zawsze warto dbać. Może teraz działy IT będą miały argument dla zarządu, że czasem lepiej jednak wydać te kilkadziesiąt tysięcy PLN na testy penetracyjne, niż potem płacić miliony kary…

W tak wysokiej karze biznes mogą też zwęszyć złośliwi konkurenci. Niektórych pewnie kusi by wynająć jakiegoś domorosłego hakera, aby przeprowadził nieautoryzowany test penetracyjny konkurencyjnej spółki i opublikował pozyskane (czyt. wykradzione) dane w internecie, co być może skupi uwagę UODO i sprawi, że konkurencja dostanie wielomilionową karą.

Z naszego wieloletniego doświadczenia w realizowaniu testów bezpieczeństwa dla polskich i zagranicznych spółek wynika, że każdy test penetracyjny w rozwijającej się i rosnącej spółce kończy się wykryciem jakichś błędów. Są problemy ze źle zaprojektowanymi procesami, rotacją pracowników, przekazywaniem wiedzy, szkoleniami i chronicznym brakiem czasu. To przepis na katastrofę. A u klientów, którzy nigdy nie wykonywali testów penetracyjnych, jak wynika z naszych obserwacji, zawsze znajdujemy zdecydowanie więcej i bardziej krytycznych błędów.

Mam biznes i trzymam dane klientów — co robić, jak żyć?

Zapobiegaj wyciekom i kradzieżom danych. Wykonuj regularnie testy penetracyjne. Czasem warto wydać kilkanaście — kilkadziesiąt tysięcy złotych, żeby móc spać spokojniej i posiadać argument, że zrobiło się wszystko, co mogło się zrobić, aby ochronić dane swoich klientów.

Kupuję w internecie — co robić, jak żyć?

Twoje dane prędzej czy później wyciekną. Jeśli jeszcze nie wyciekły z Morele, to wyciekną z innego serwisu. Przygotuj się na to psychicznie. Nie masz na to wielkiego wpływu poza tym, co przekazujesz serwisom i firmom, z usług których korzystasz. Podawaj jak najmniej danych, jeśli to tylko możliwe. Pamiętaj, że jak wykradana jest baza, to zazwyczaj ze wszystkim co wpiszesz w formularzu. Rozważ kłamstwo (jeśli etyka Ci na to pozwala).

To w skrócie, bo odpowiedź na pytanie “Jak nie dać się zhackować?” i co zrobić, aby cyberprzestępcy nie wykradli moich danych? to temat na 3 godzinny wykład. I dokładnie z takimi wykładami ruszamy w Polskę po raz trzeci. Do tej pory przeprowadziliśmy 28 edycji tego wykładu i odwiedziliśmy kilkanaście miast, szkoląc z cyberbezpieczeństwa kilkanaście tysięcy Polaków. To największy tego typu projekt edukacyjny w Polsce, a w dzisiejszym świecie, tę wiedzę powinien mieć każdy, kto korzysta z internetu. Dlatego, jeśli Twoje dane i dane Twoich bliskich są dla Ciebie istotne.

Aktualizacja 19.09.2019, 11:07

Już zaczął się briefing prasowy, ale nie ma z niego jeszcze żadnych “relacji” ani transmisji. Natomiast Morele.net przesłało nam oświadczenie, które odwołuje się do uzasadnienia decyzji UODO, więc wiemy już za co urząd spółkę ukarał. Oto pełna treść oświadczenia Morele.net (wytłuszczenia nasze):

kiedy w 2018 roku padliśmy ofiarą cyberprzestępcy, który w nieuprawniony sposób uzyskał dostęp do bazy danych Klientów sklepu morele.net, niezwłocznie zaangażowaliśmy strategiczne zasoby firmy we współpracę z odpowiednimi służbami. Incydent został zgłoszony na Policję oraz zgodnie z wytycznymi ustawodawcy przekazany do Urzędu Ochrony Danych Osobowych.

W dniu 15 września otrzymaliśmy drogą pocztową decyzję Urzędu z datą 10 września o zastosowaniu w stosunku do naszej spółki kary pieniężnej o wysokości 2 830 410 zł. Urząd wskazuje w uzasadnieniu na niewypełnienia “obowiązku wynikającego z art. 32 ust. 1 i 2 rozporządzenia 2016/679 polegającego na dobrze skutecznych środków technicznych i organizacyjnych na poziomie kontroli dostępu i uwierzytelnienia” oraz naruszenie zasad zgodności z prawem, rzetelności i rozliczalności przy przetwarzaniu danych osobowych pochodzących z wniosków ratalnych (dotyczy danych osobowych 35 tysięcy osób).

Jak zostało przedstawione w decyzji, w toku zaistniałych wydarzeń spółka morele.net reagowała bez zbędnej zwłoki, zarówno pod kątem informacyjnym, prawnym oraz w zakresie wprowadzanych środków technicznych. Od samego początku podjęta została współpraca z Policją oraz Urzędem Ochrony Danych Osobowych. W momencie potwierdzenia ryzyka, że nieuprawniony dostęp mógł dotyczyć nie tylko osób, do których został wysłany SMS ale także całej bazy – poinformowano o tym fakcie wszystkich Klientów. Obok informacji zamieszczonej na stronie internetowej morele.net, przygotowany został dedykowany mailing do całej bazy Klientów, a także uruchomiono dodatkowe kanały i zwiększono zasoby do Obsługi Klientów w wymiarze 24/7. W ramach wdrożonej komunikacji przygotowany został także szereg rekomendacji i sugerowanych działań dla Klientów, których implementacja pozwalałaby na zminimalizowanie ewentualnych, negatywnych skutków nieuprawnionego dostępu.

Podjęliśmy również szereg działań systemowych i procesowych pozwalających na wzmocnienie i poprawę zabezpieczeń naszej infrastruktury. Część zmian, które możemy wymienić, to: dwustopniowa weryfikacja przy zmianie adresu e-mail i numeru telefonu przypisanych do konta użytkownika, zmiana sposobu hashowania oraz hashowanie większego zbioru danych, rozbudowa monitoringu systemów wewnętrznych czy dodatkowa weryfikacja antybotowa a także umożliwienie zakupów bez rejestracji. We współpracy z zewnętrznymi specjalistami ds. bezpieczeństwa od dziewięciu miesięcy realizujemy szereg audytów, testów penetracyjnych oraz projektów zwiększających poziom zabezpieczeń. Działania te są wyrazem ogromnej wagi jaką przykładamy do kwestii bezpieczeństwa danych naszych Klientów.

W naszej opinii ocena Urzędu o jedynie częściowym zapewnieniu odpowiednich środków zabezpieczenia technicznego przetwarzania danych oraz naruszeniu zasad przy przetwarzaniu danych osobowych pochodzących z wniosków ratalnych powinna zostać zweryfikowana przez niezależnych biegłych. Środki stosowane przez spółkę, m. in. zabezpieczenia dostępu oraz monitoring dostępu do panelu zarządzającego w naszej ocenie nie odbiegały od standardów, a w wielu obszarach je przewyższały. Nasz wniosek złożony w ramach postępowania Urzędu o powołanie niezależnego biegłego w celu oceny posiadanych zabezpieczeń został przez Urząd odrzucony. Uważamy również, że wnioski z raportu pokontrolnego będącego podstawą decyzji Urzędu powinny zostać zweryfikowane a fakty ponownie rozpatrzone. W związku z powyższym, w ramach przysługujących nam środków i możliwości, będziemy odwoływać się od decyzji Urzędu Ochrony Danych Osobowych do właściwych organów. Mamy nadzieję na korzystne rozstrzygnięcie, co potwierdzają już pierwsze opinie specjalistów:

Przede wszystkim piszemy do Państwa aby skierować uwagę mediów, opinii publicznej a zwłaszcza urzędów i organów państwowych w stronę zagadnienia, które często umyka uwadze w wypadku takich sytuacji, a w naszym odczuciu powinno być nieodłączną częścią dyskusji, czyli problemu skutecznego przeciwdziałania cyberprzestępczości. Skala zagrożeń cyberprzestępczością jest ogromna i z roku na rok rośnie. Sankcje dla przedsiębiorstw za naruszenia w zakresie ochrony danych osobowych są potrzebne (zwłaszcza, jeśli jest to świadome naruszenie lub oczywiste zaniechanie). Nie może być to jednak jedyny mechanizm prewencyjny. Uważamy, że istotnym elementem dla zapewnienia bezpiecznego internetu są skuteczne działania organów ścigania. Sytuacja, w której zaatakowany podmiot w wypadku pełnej i transparentnej współpracy z organami państwowymi musi się liczyć z widmem kary, przy jednoczesnym braku konsekwencji prawnych dla przestępców, prowadzić może do zniechęcenia tychże podmiotów do współpracy z organami Państwa i – w efekcie – do dalszego zwiększania skali problemu cyberprzestępczości, zwłaszcza w wypadku szantażu przedsiębiorstw.

Wierzymy, że ostatnie wydarzenia oraz ich medialność pozwolą na zwiększenie świadomości bezpieczeństwa w sieci, a wprowadzone przez nas działania i rozwiązania pozwolą innym minimalizować tego typu ataki oraz ich negatywne konsekwencje. Naszą intencją jest nadanie odpowiedniej wagi problemowi i wsparcie inicjatyw mających na celu poprawę bezpieczeństwa w internecie.

Przytoczmy przepisy, które wg UODO naruszyło Morele.net:

1. Uwzględniając stan wiedzy technicznej, koszt wdrażania oraz charakter, zakres, kontekst i cele przetwarzania oraz ryzyko naruszenia praw lub wolności osób fizycznych o różnym prawdopodobieństwie wystąpienia i wadze, administrator i podmiot przetwarzający wdrażają odpowiednie środki techniczne i organizacyjne, aby zapewnić stopień bezpieczeństwa odpowiadający temu ryzyku, w tym między innymi w stosownym przypadku:

a) pseudonimizację i szyfrowanie danych osobowych;

b) zdolność do ciągłego zapewnienia poufności, integralności, dostępności i odporności systemów i usług przetwarzania;

c) zdolność do szybkiego przywrócenia dostępności danych osobowych i dostępu do nich w razie incydentu fizycznego lub technicznego;

d) regularne testowanie, mierzenie i ocenianie skuteczności środków technicznych i organizacyjnych mających zapewnić bezpieczeństwo przetwarzania.2. Oceniając, czy stopień bezpieczeństwa jest odpowiedni, uwzględnia się w szczególności ryzyko wiążące się z przetwarzaniem, w szczególności wynikające z przypadkowego lub niezgodnego z prawem zniszczenia, utraty, modyfikacji, nieuprawnionego ujawnienia lub nieuprawnionego dostępu do danych osobowych przesyłanych, przechowywanych lub w inny sposób przetwarzanych.

Aktualizacja 19.09.2019, 12:48

UODO opublikowało decyzję. W materiale prasowym czytamy (wytłuszczenia nasze):

Zastosowane przez spółkę środki organizacyjne i techniczne ochrony danych osobowych nie były odpowiednie do istniejącego ryzyka związanego z ich przetwarzaniem, przez co dane około 2 mln 200 tys. osób dostały się w niepowołane ręce. Zabrakło odpowiednich procedur reagowania na wypadek pojawiania się nietypowego ruchu w sieci.

Nakładając karę, organ nadzorczy stwierdził, że naruszenie, do jakiego doszło w tej sprawie, miało znaczną wagę i poważny charakter oraz dotyczyło dużej skali osób. W swojej decyzji organ nadzoru wskazał również, że w wyniku naruszenia powstało wysokie ryzyko negatywnych skutków dla osób, których dane dostały się w niepowołane ręce,

jak np. tzw. kradzież tożsamości.W większości były to takie dane jak: imię i nazwisko, numer telefonu, e-mail, adres doręczeń. Jednak w przypadku około 35 tys. osób wyciekły dane z ich wniosków ratalnych. A zakres danych obejmował dodatkowo numer PESEL, serię i numer dokumentu tożsamości, wykształcenie, adres zameldowania, adres do korespondencji, źródło dochodu, wysokość dochodu netto, koszty utrzymania gospodarstwa domowego, stan cywilny, wysokość zobowiązań kredytowych czy alimentacyjnych.

W decyzji nakładającej karę Prezes UODO uznał, że spółka nie stosując wystarczających środków technicznych ochrony danych naruszyła m.in. określoną w art. 5 ust. 1 lit f RODO zasadę poufności. W związku z tym doszło do nieuprawnionego dostępu do danych klientów i do uzyskania tych danych. Organ uznał, że miało miejsce zastosowanie nieskutecznego środka uwierzytelniania dostępu do danych. Dodatkowe środki zabezpieczenia technicznego spółka wdrożyła już po naruszeniu.

W toku postępowania ustalono, że do naruszenia doszło także z uwagi na nieskutecznie monitorowanie potencjalnych zagrożeń. Postępowanie wykazało także inne uchybienia, jednak to brak odpowiednich środków technicznych (niewystarczające zabezpieczenia) i organizacyjnych (dotyczących monitorowania potencjalnych zagrożeń, związanych

z nietypowymi zachowaniami w sieci) przesądził o nałożeniu kary. Przy ustalaniu jej wysokości Prezes UODO wziął jednak pod uwagę okoliczności łagodzące, jak np.: podjęcie przez spółkę działań zmierzających do usunięcia naruszenia, dobrą współpracę z administratorem oraz to, że wcześniej spółka nie dopuściła się naruszenia przepisów o ochronie danych osobowych.

Z decyzji dowiadujemy się, że kara byłaby większa, gdyby nie dobra współpraca Morele z UODO i że wyciek danych był szerszy niż informowaliśmy — w przypadku niektórych osób było to:

PESEL, seria i numer dokumentu tożsamości, wykształcenie, adres zameldowania, adres do korespondencji, źródło dochodu, wysokość dochodu netto, koszty utrzymania gospodarstwa domowego, stan cywilny, wysokość zobowiązań kredytowych czy alimentacyjnych.

Ale — na szczęśćie — te dane nie są dostępne w krążącej po internecie bazie. Podobnie jak i adresy doręczeń o których też wspomina UODO.

Podsumowując, niech ten kto wszystko szyfruje i pseudoanonimizuje w swoich bazach oraz ma sprawnie działający monitoring anomalii sieciowych i dopracowane plany reakcji na incydent, pierwszy rzuci kamieniem. A jeśli wystawia niezabezpieczone interfejsy bazodanowe do internetu (z “brakami na poziomie kontroli dostępu i uwierzytelnienia”), niech rzuci sobie w czoło.

Źródło:/niebezpiecznik.pl/